Le règlement européen DORA (Digital Operational Resilience Act), entré en vigueur fin 2022, redéfinit profondément la posture cyber des entités financières. En imposant une résilience opérationnelle numérique de bout en bout, DORA s’inscrit comme une brique réglementaire structurante pour toute la finance européenne : banques, assurances, fintechs, gestionnaires d’actifs ou encore acteurs crypto.

Mais ce que DORA ne dit pas explicitement – et qui mérite d’être souligné – c’est qu’une grande partie de ses exigences présuppose l’utilisation d’une capacité souvent sous-exploitée : l’OSINT (Open Source Intelligence).

Une conformité DORA fondée sur le renseignement

DORA repose sur trois piliers opérationnels :

– La gestion des risques liés aux TIC (articles 5 à 20)

– Les tests de résilience avancés, notamment les TLPT (articles 26–27)

– Le partage d’informations sur les menaces (article 45)

Or, tous ces axes nécessitent une collecte d’informations préalables sur l’exposition, les vulnérabilités, les menaces réelles, les incidents sectoriels. Et c’est ici que l’OSINT devient indispensable, bien qu’il ne soit jamais cité dans le texte réglementaire.

TLPT : Des tests crédibles grâce à l’OSINT

L’article 26 impose des tests de pénétration fondés sur des scénarios réalistes. Cela nécessite en amont une analyse de la surface d’attaque, des technologies exposées, des profils internes, des fuites de données, ou des IOCs actifs. Toutes ces informations proviennent majoritairement de sources ouvertes.

Sans OSINT, le TLPT devient un exercice d’improvisation, déconnecté du réel.

Partage d’information : la boucle vertueuse OSINT

L’article 45 encourage les entités à rejoindre des dispositifs de partage sectoriel. Or, la qualité des renseignements partagés et reçus dépend étroitement des capacités OSINT.

Un outil légal et éthique

Certaines structures hésitent à exploiter l’OSINT, craignant de franchir des lignes rouges juridiques. Pourtant, l’OSINT repose exclusivement sur des sources publiques et licites, et il est compatible avec le RGPD lorsqu’il s’inscrit dans une logique de sécurité et d’intérêt légitime.

Conclusion : l’OSINT, un levier discret mais incontournable

DORA impose une transformation structurelle fondée sur l’anticipation, la coordination et la simulation. Or, aucun de ces piliers ne peut s’ancrer sans renseignement contextualisé. Dans un monde connecté, ce renseignement commence par les signaux faibles accessibles publiquement.

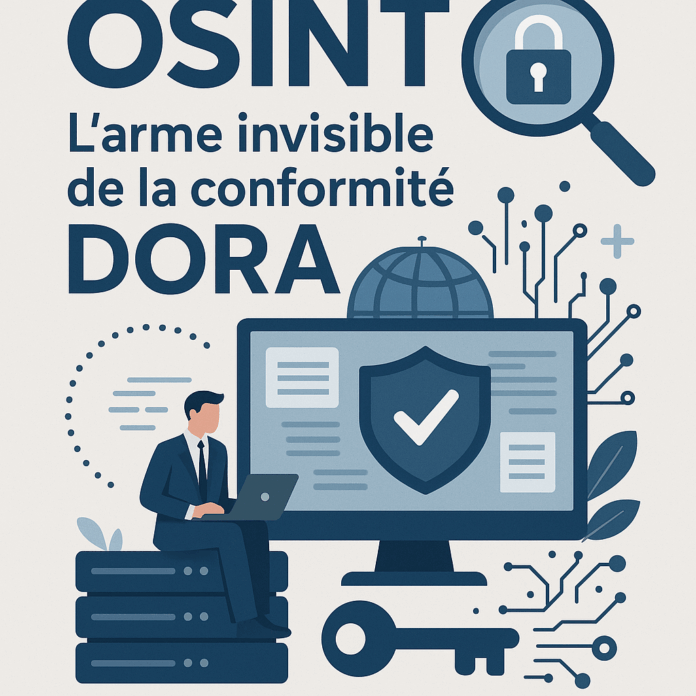

Exemples de contributions de l’OSINT selon les articles DORA

| Article DORA | Obligation | Contribution de l’OSINT |

| Art. 5–15 | Gestion des risques TIC | Veille sur vulnérabilités, cybercriminalité, fuites |

| Art. 17–20 | Incidents TIC | Identification d’événements similaires sur le dark web, etc. |

| Art. 23 | Communication de crise | Analyse de crises publiques |

| Art. 24–25 | Plans de continuité | Scénarios réalistes issus d’incidents réels |

| Art. 26–27 | TLPT | Identification de TTPs et contextualisation de la menace |

| Art. 28–30 | Fournisseurs | Suivi de la réputation cyber de la supply chain |

| Art. 39–41 | Prestataires critiques | Détection de signaux faibles |

| Art. 45 | Partage d’information | Intelligence collaborative nourrie par l’OSINT |